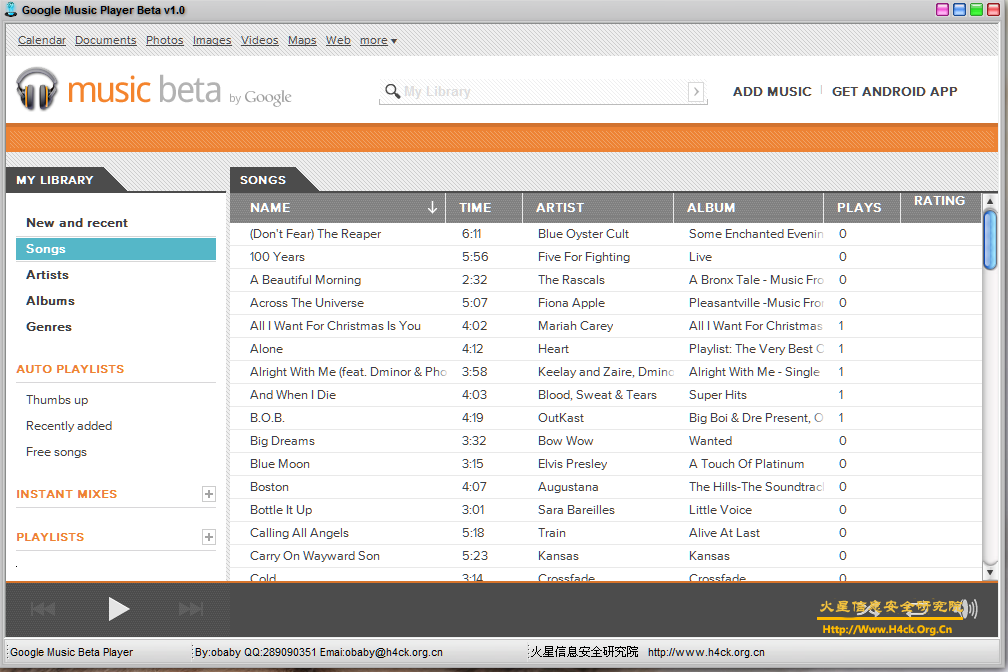

虽然firefox有模拟浏览器的东西,但是使用还是有很多弊端。有的信息没有办法模拟,于是就蛋疼的自己写了一个,应该是两个,还有一个txt版本,lol,就是下面的样子。

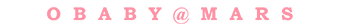

笔记本War3全屏设置工具

用笔记本玩过War3的都知道笔记本下War3可能无法全屏显示,周末的时候我就遇到了这个问题。于是自己写了一个小工具来测试了一下,效果还是可以了。

文件校验信息:

文件名: F:\Delphi Project\War III FullScreen\War3 Screen.exe

文件大小: 723087 字节 (706.14 KB)

修改日期: 2011-07-04 11:09

版本: 1.0.0.0

MD5: bcd29e08c9b034edb789f2d662a4f409

SHA1: e49d6b02b1c7f2cd86565832e7ea00f2f7d43326

SHA256: 5e156bcfa8716b38cc4d6ad6cc7a2becbfe90bf3516468dd9de36357811d4400

CRC32: 69ea5d87

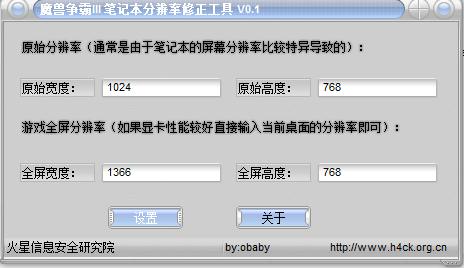

Google Music Player Beta v1.0

Hello Apple

蛋疼的 REG_MULTI_SZ

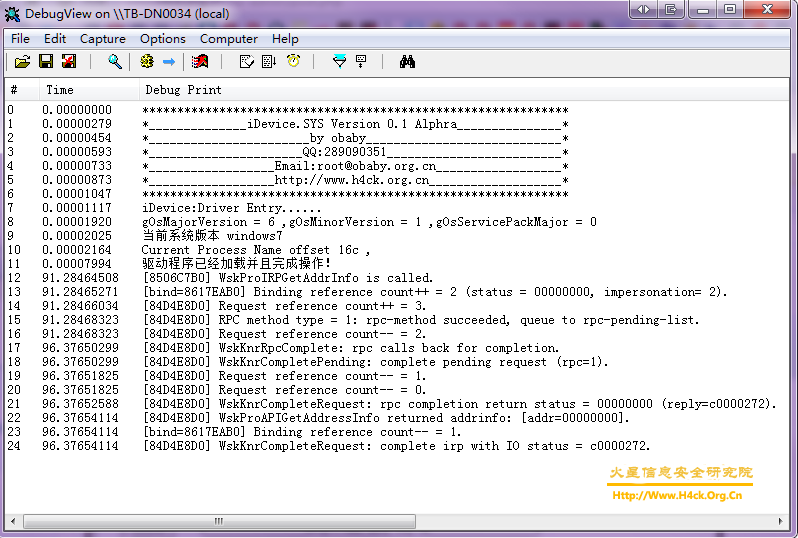

话说这个东西是够蛋疼的,当时在发《Delphi Read/Write REG_MULTI_SZ》一篇的时候就注意到读到的信息虽然是正确的,但是在写入的时候却发生了错误。如果再读的话那就更不对了。 从网上查了一下那个蛋疼的REG_MULTI_SZ到底是个什么东西,但是大部分人的结论就是这么一句:

REG_MULTI_SZ 一个以空字符结束的字符串数组,被两个null字符结束。

看了半天也没发现到底信息后面写的是什么东西,看来是我太笨了!  今天又遇到这个问题索性把注册表中的一个REG_MULTI_SZ 键值倒了出来,原来竟然是这么一串东东:

今天又遇到这个问题索性把注册表中的一个REG_MULTI_SZ 键值倒了出来,原来竟然是这么一串东东:

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\HARDWARE\DESCRIPTION\System]

"Component Information"=hex:00,00,00,00,00,00,00,00,00,00,00,00,00,00,00,00

"Identifier"="AT/AT COMPATIBLE"

"Configuration Data"=hex(9):ff,ff,ff,ff,ff,ff,ff,ff,00,00,00,00,02,00,00,00,05,\

00,00,00,0c,00,00,00,00,00,00,00,00,00,00,00,80,00,ff,03,00,00,3f,00,fe,00,\

01,00,05,00,00,00,18,00,00,00,00,00,00,00,00,00,00,00,00,00,0c,00,00,de,00,\

00,00,00,0e,00,00,00,01,00,00,00,0f,00,00,00,01,00

"SystemBiosDate"="12/17/10"

"SystemBiosVersion"=hex(7):31,00,32,00,31,00,37,00,31,00,30,00,20,00,2d,00,20,\

00,32,00,30,00,31,00,30,00,31,00,32,00,31,00,37,00,00,00,00,00

结束的地方是00,00,00,00,00~  ,知道了是怎么结束的也就知道该怎么写回去了。擦,太蛋疼了~

,知道了是怎么结束的也就知道该怎么写回去了。擦,太蛋疼了~

Reflector 1.0.2011.0408

修改:

1,移除所有授权相关代码和资源

2,移除所有报告错误相关代码和资源

3,移除ReflectorInstaller相关代码和资源,大小由4.3M(混淆压缩)变成2.8M(未混淆压缩)

4,增加代码着色,原来只有黑色和深绿色,看起来要命。类名红色,方法名绿色,类字段浅黄色,参数浅绿色,本地变量黑色(若不喜欢自己修改代码)

原文链接:http://www.cnblogs.com/nnhy/archive/2011/04/14/2016021.html